AWS Organizations環境にPrisma Cloudを導入してみた

投稿日: 2025/03/13

はじめに

こんにちは。CTCの加納です。

AWSの利用を進めていくと、AWSアカウントの数は増加する傾向にあると思います。

このようなマルチアカウント環境を運用されている場合、管理機能としてAWSの提供するOrganizationsを活用しつつ、セキュリティガバナンスをより強化するためにPrisma CloudのようなCSPM(Cloud Security Posture Management)、CWPP(Cloud Workload Protection Platform)製品の利用を検討されるケースも多いのではないかと思います。

Prisma CloudにはOrganizations機能と連携することでマルチアカウント環境への一括導入が簡単にできるという特徴があるため、今回はそれを実際に試してみた結果をまとめました。

Prisma Cloudとは

Prisma Cloudはパロアルトネットワークス社が提供するCSPM、CWPP製品であり、クラウドリソースの設定の脆弱性や不審な挙動を監視・修正するSaaS型のサービスです。

●主な特徴

- 包括的なクラウドセキュリティ

クラウド環境全体に対する可視性、コンプライアンス、ガバナンス、脅威検出、保護を提供します。 - 多様な環境対応

パブリッククラウド、マルチクラウド、ハイブリッド環境に対応し、コードからクラウドまでのセキュリティをカバーします。 - 幅広い保護機能

ホスト、コンテナ、サーバーレス機能、APIの保護を含む多様なワークロードに対応します。 - セキュリティポリシーの継続的な更新

最新の脅威や脆弱性に対応するために、セキュリティポリシーを継続的に更新します。 - 自動化されたセキュリティ運用

セキュリティ運用を自動化し、手動での介入を最小限に抑えます。

導入手順(試してみた)

それでは実際に、Prisma CloudをOrganizations環境に導入していきたいと思います。

前提

Prisma CloudをAWS環境に導入する場合、Prisma Cloudが利用するためのIAMロールを各アカウントに作成する必要があります。

Organizations機能と連携する場合、メンバーアカウントへのIAMロール作成はCloudFormation StackSets機能を使って行います。

Prisma Cloud設定① -IAMロール用CFTダウンロード

Prisma Cloud管理コンソールで必要な情報を入力し、IAMロールを展開するためのCloudFormationテンプレートをダウンロードします。

Prisma Cloudの管理コンソールにログインし、[Settings(設定)] > [Providers(プロバイダー)] から [Connect Provider(プロバイダーに接続)] > [Cloud Account(クラウドアカウント)]を選択します。

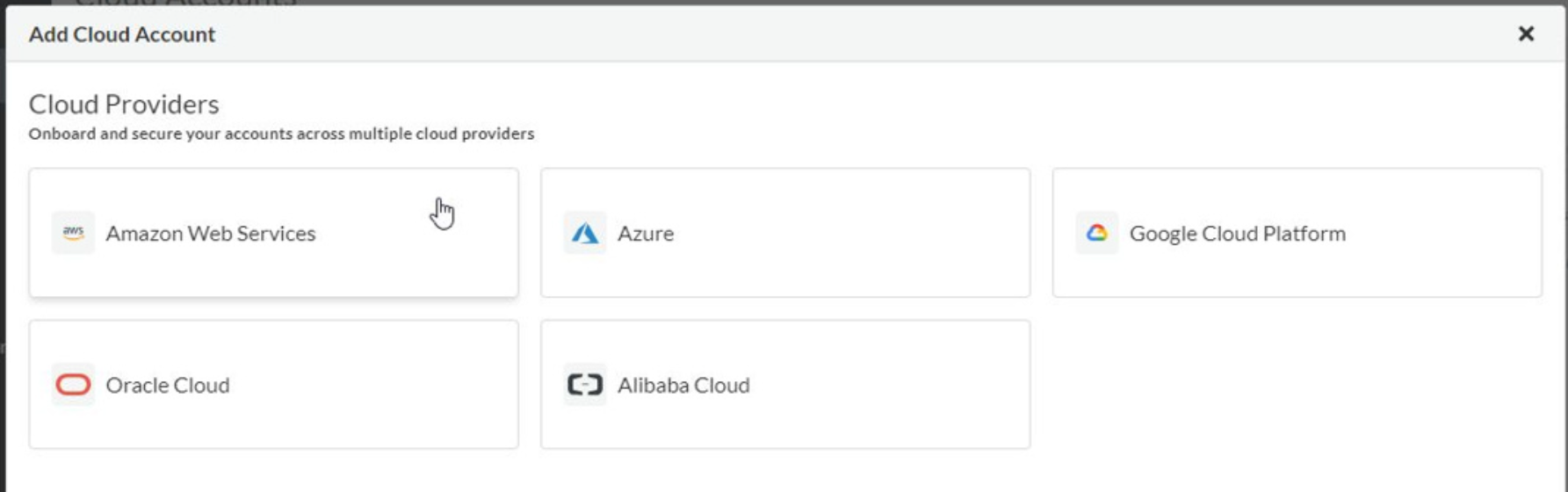

オンボーディングするクラウドアカウントとして[Amazon Web Services]を選択します。

AWSのアカウント設定画面に移ります。

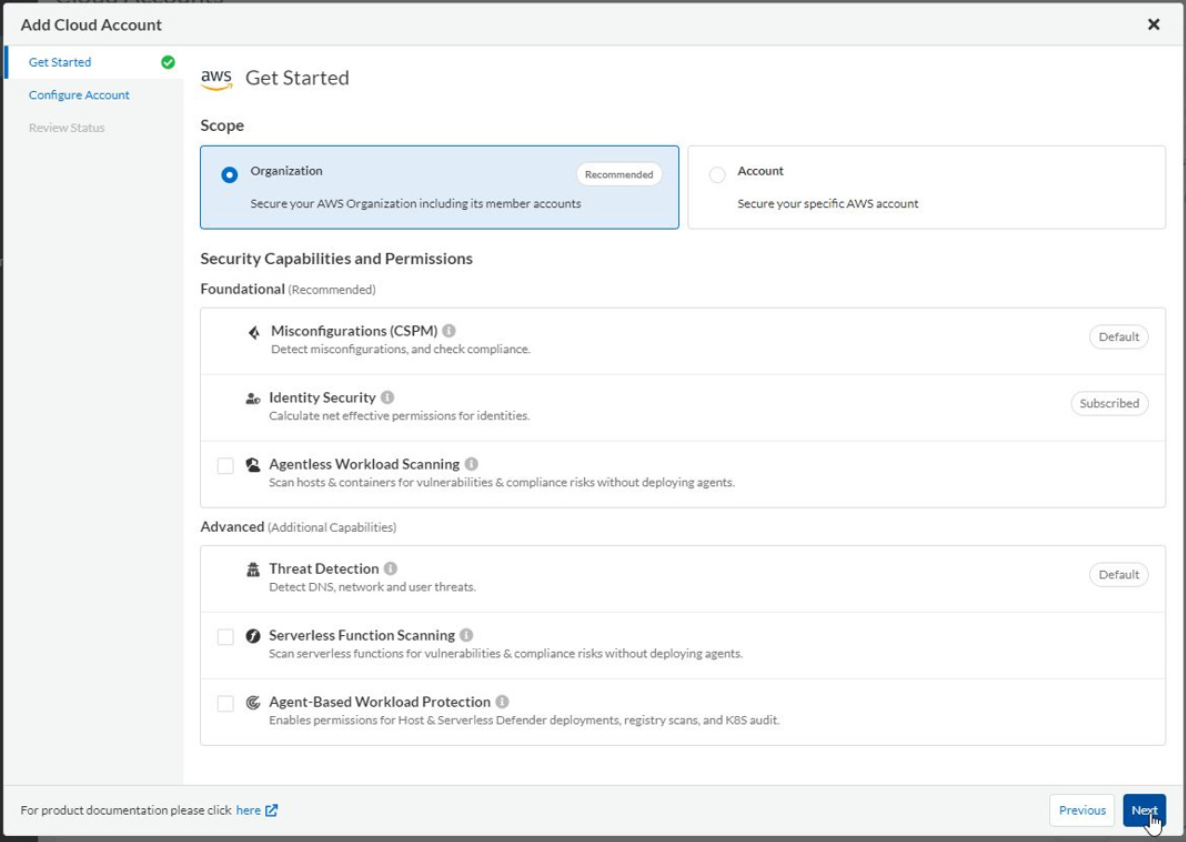

Organizations機能と連携させる場合、[Scope(範囲)] として [Organizations(組織)] を選択します。

[Agent-Based Workload Protection(エージェントベースのワークロード保護)] 機能は今回利用しないので、チェックを外しています。

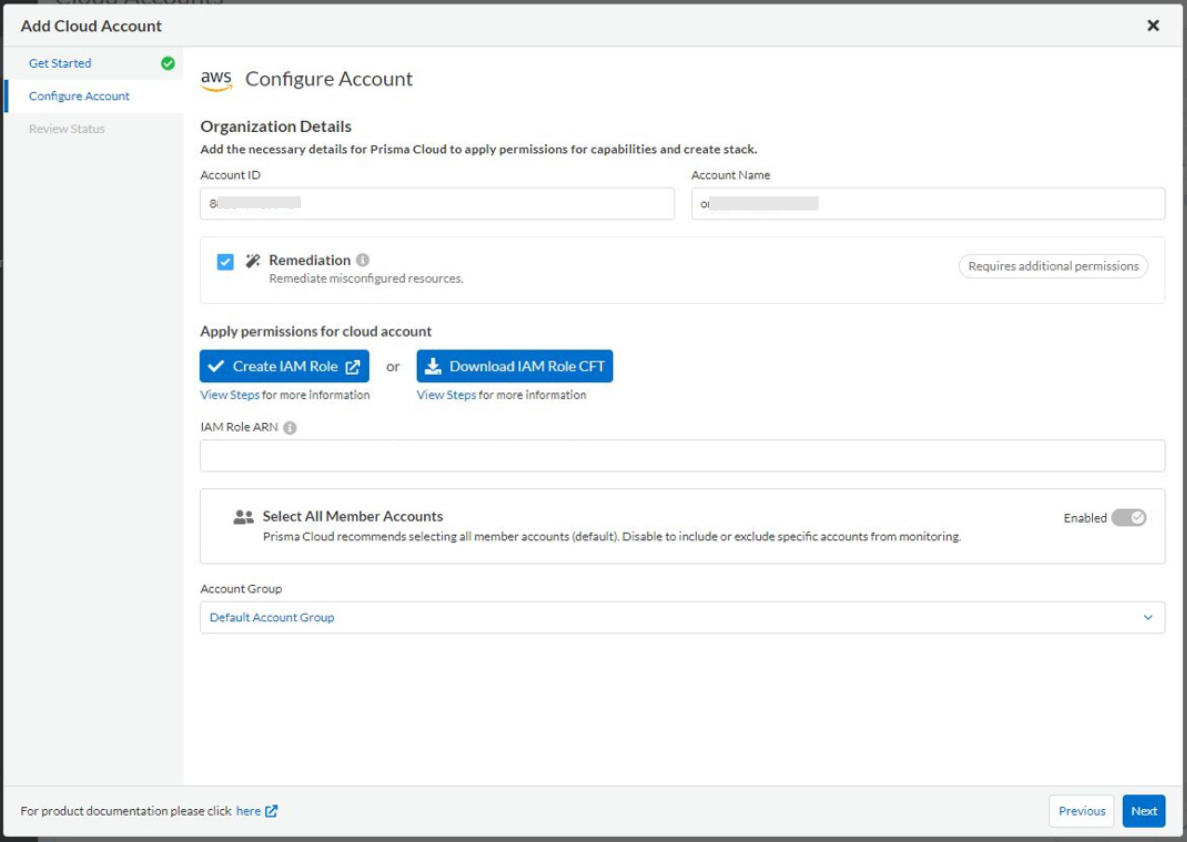

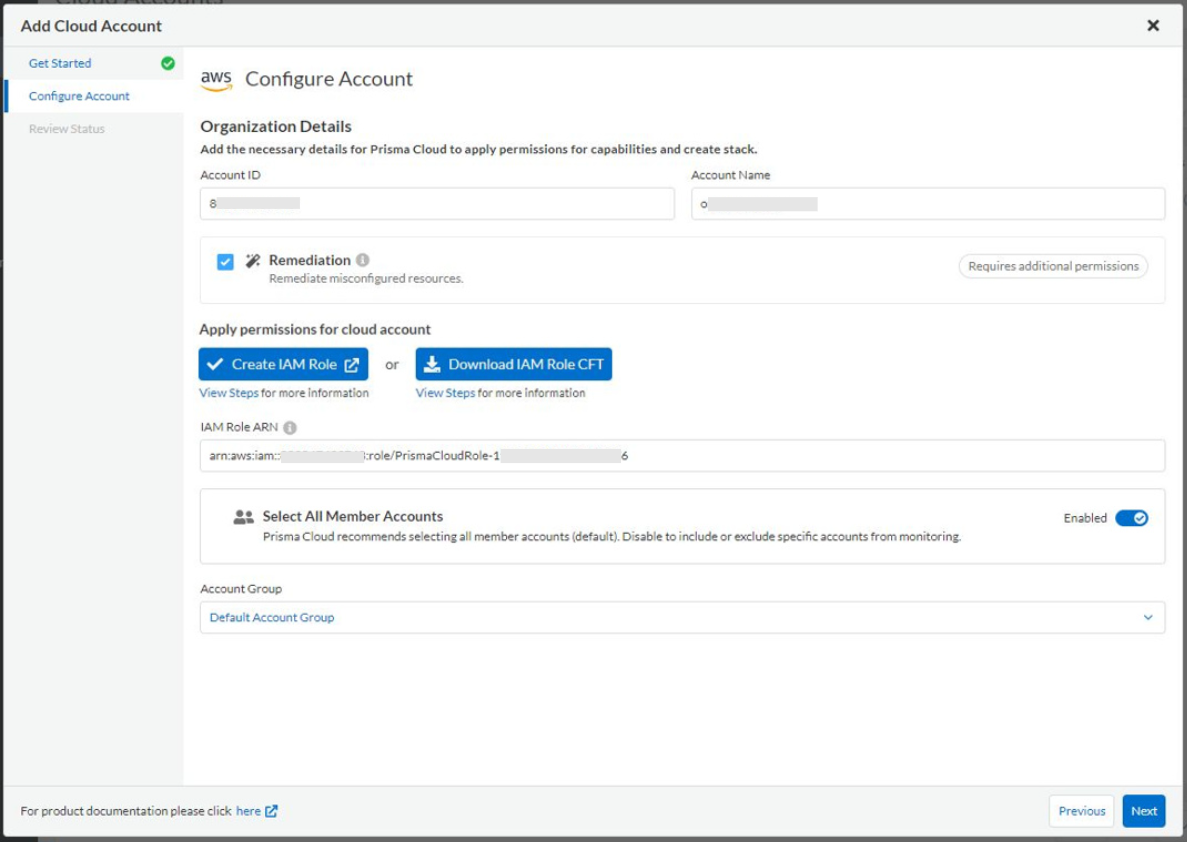

[Organizations Details(Organizationsの詳細)] では、Organizations管理アカウントのアカウントIDとアカウント名を入力します。

今回はアラート検知の際の自動修復機能を利用するため、[Remediation(修復)] にチェックを入れます。

この状態で[Download IAM Role CFT(IAMロールCFTをダウンロード)] をクリックすると、IAMロール展開用のCloudFormationテンプレートファイルをダウンロードすることができます。

このテンプレートファイルはダウンロードしてから30日間有効です。

AWS設定 -IAMロール作成

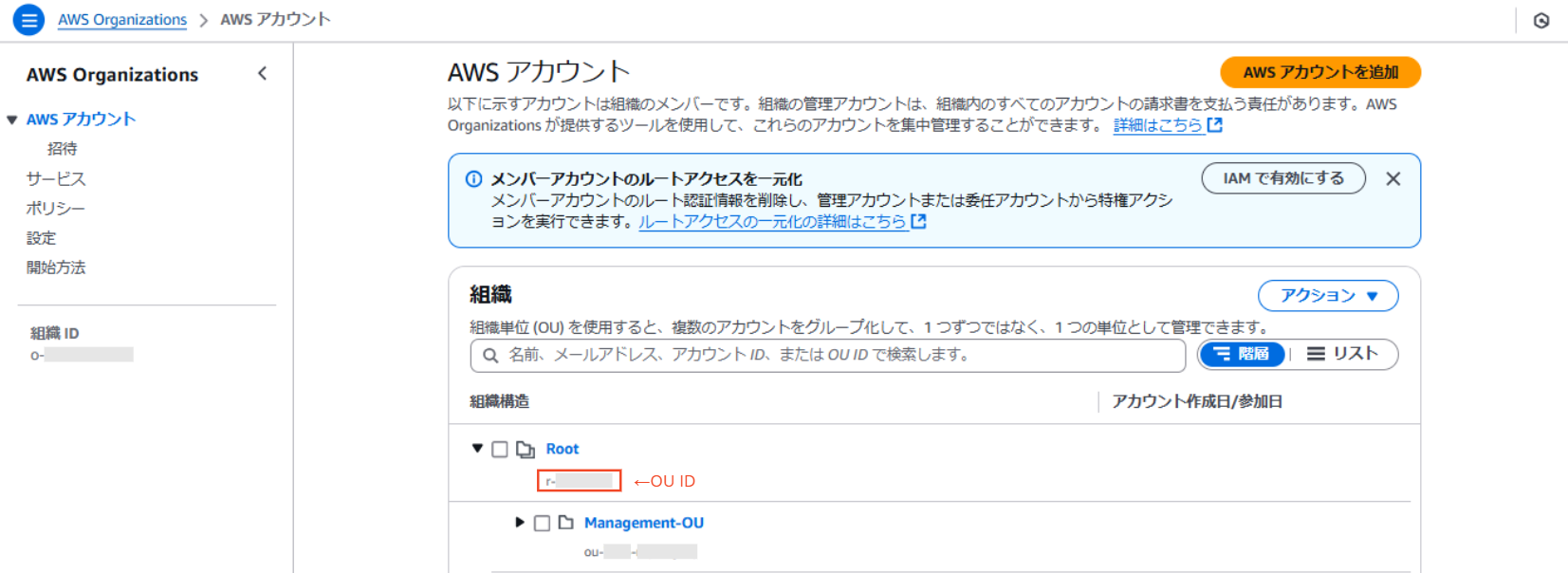

IAMロールの展開の前に、Prisma Cloudで管理する対象となるOrganizationsのOU(組織単位)のIDを確認しておきましょう。今回はOrganizations全体を管理するので、Root OUのIDを使います。

OUのIDはOrganizations管理アカウントの [AWS Organizations] > [AWSアカウント] から確認できます。

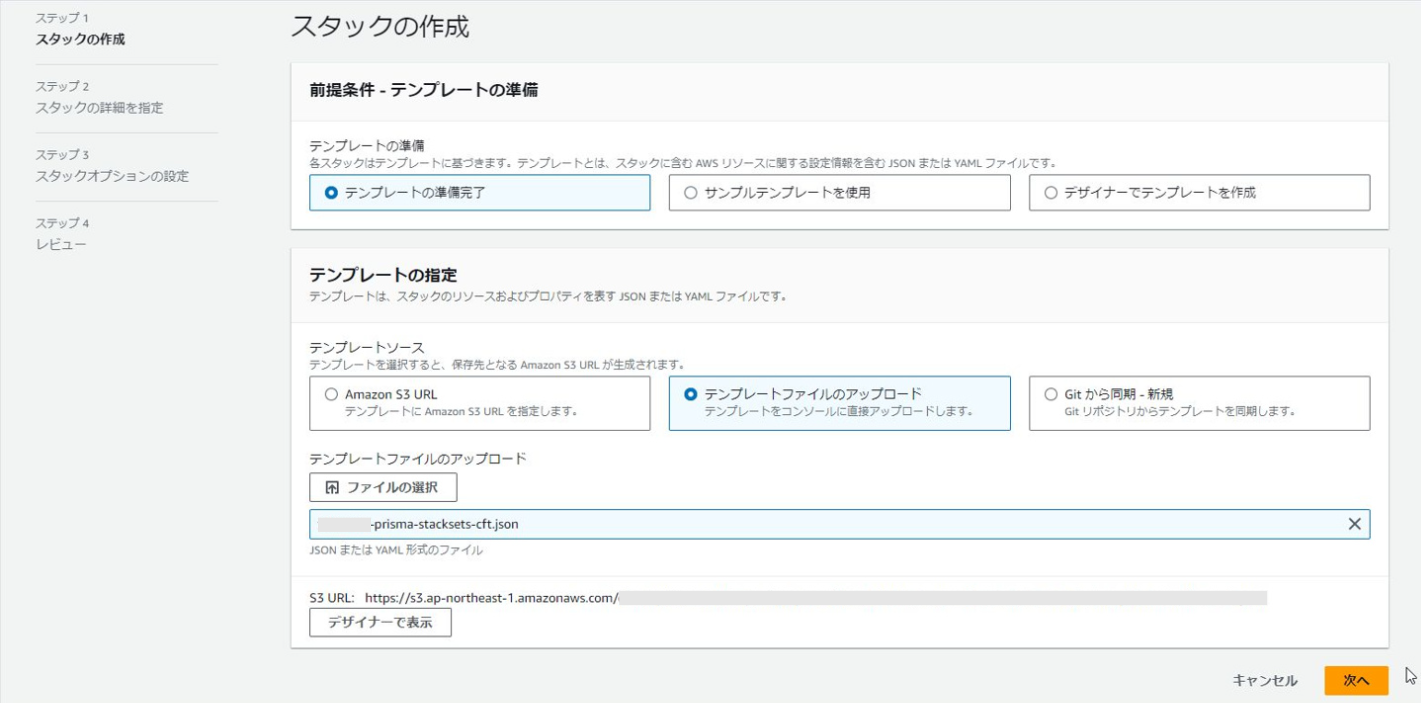

Organizations管理アカウントで [CloudFormation] > [スタックの作成] からスタックの作成を開始します。

前提条件で [テンプレートの準備完了] を選択し、[テンプレートファイルのアップロード] でPrisma Cloudからダウンロードしたテンプレートファイルをアップロードします。

スタック名と、予め確認しておいたOUのID、ロール名を入力します。ロール名は今回デフォルトで用意されているものを使用しました。

他のスタックオプションはデフォルトのまま、[送信] を選択してスタックを作成します。

このスタックで、管理アカウント上のPrisma Cloud用IAMロールと、メンバーアカウントにIAMロールを作成するためのStackSetsが作成されます。

作成したスタックの状態がCREATE_COMPLETEになったら、[出力] タブからPrismaCloudRoleARNを控えます。

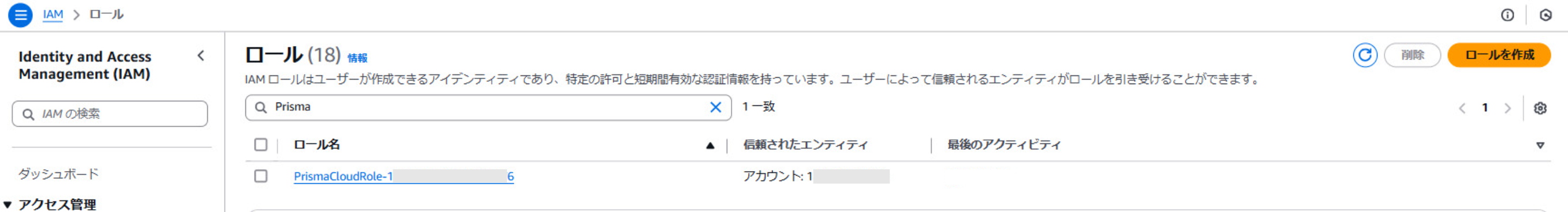

問題なく展開されていれば、以下のように管理アカウントにPrisma Cloud用IAMロールが作成されます。

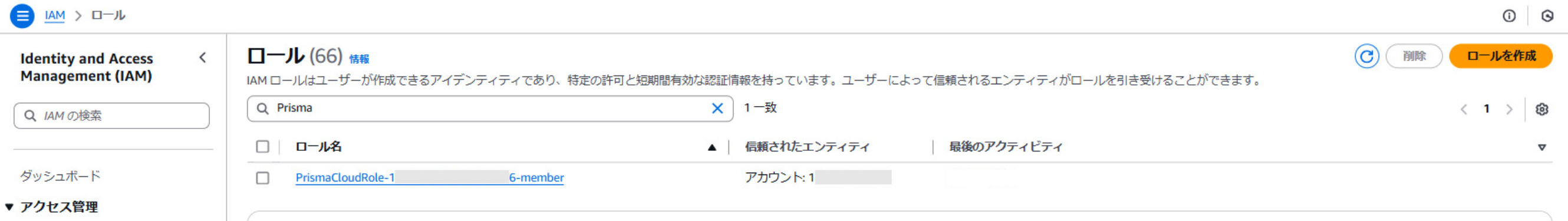

また、メンバーアカウントにも同様にPrisma Cloud用IAMロールが作成されています。

※メンバーアカウントのIAMロールはロール名の末尾に “member” が付与されます。

StackSetsを利用しているので、今後Organizations配下に新しいメンバーアカウントが増えた場合は自動的にPrisma Cloud用IAMロールが作成されます。便利ですね。

Prisma Cloud設定 -Organizationsアカウントのオンボード

IAMロールが展開できたら、再びPrisma Cloudの管理画面に戻ります。

さきほどの画面が消えてしまっている場合は、最初と同じ手順を繰り返してテンプレートファイルをダウンロードした状態までたどり着きましょう。

[IAM Role ARN] にスタックで管理アカウントに作成したIAMロールのARNを入力します。

Organizations内の管理対象アカウントを選択できますが、今回は [Select All Member Account(すべてのメンバーアカウントを選択します)] を [enabled(有効化)] としました。

Organizations内のアカウントが所属するPrisma Cloudアカウントグループを指定します。今回はデフォルトのアカウントグループを選択しています。

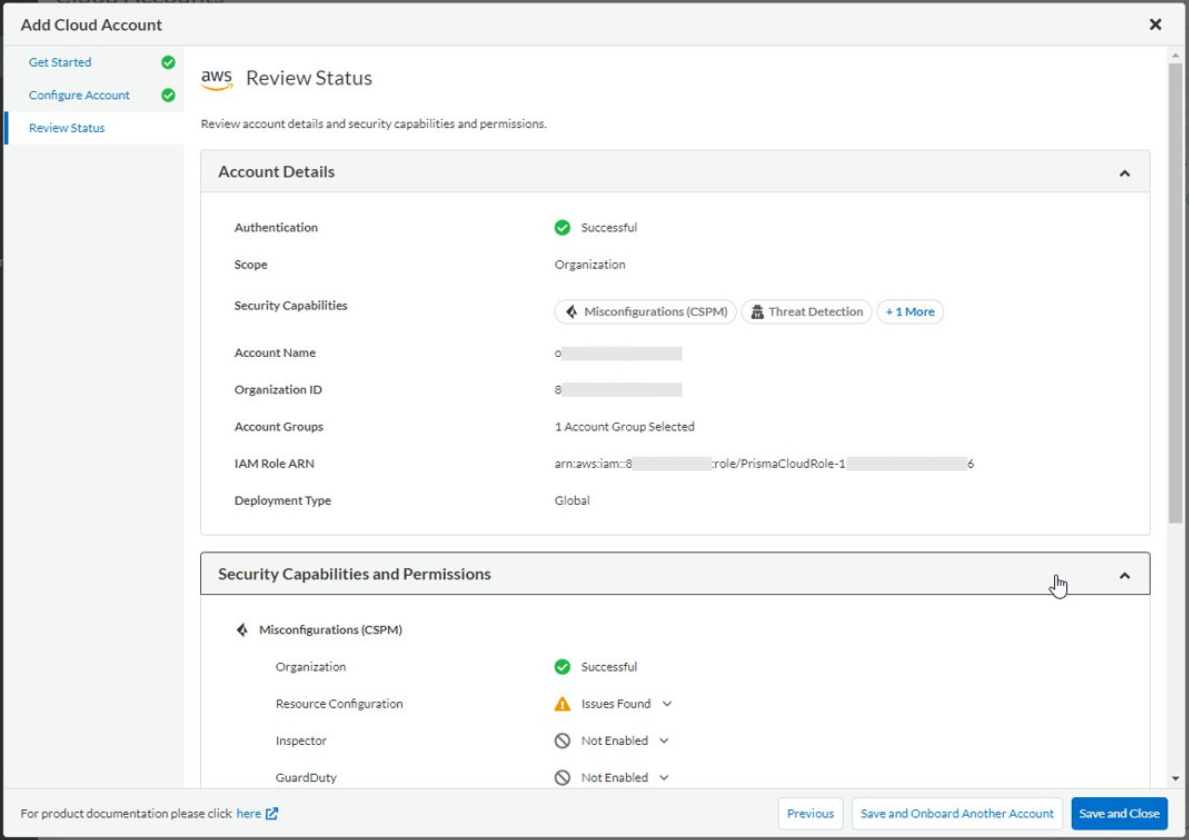

[Review Status(レビューステータス)] 画面でオンボード前のステータスチェックを確認します。

※今回使った環境の制限でIAMロールに付与できなかった権限があり、Resource Configurationの結果が [Issues Found] となっています。

問題なければそのまま [Save and Close(保存して閉じる)] を選ぶと、Prisma Cloudへのオンボードが開始されます。

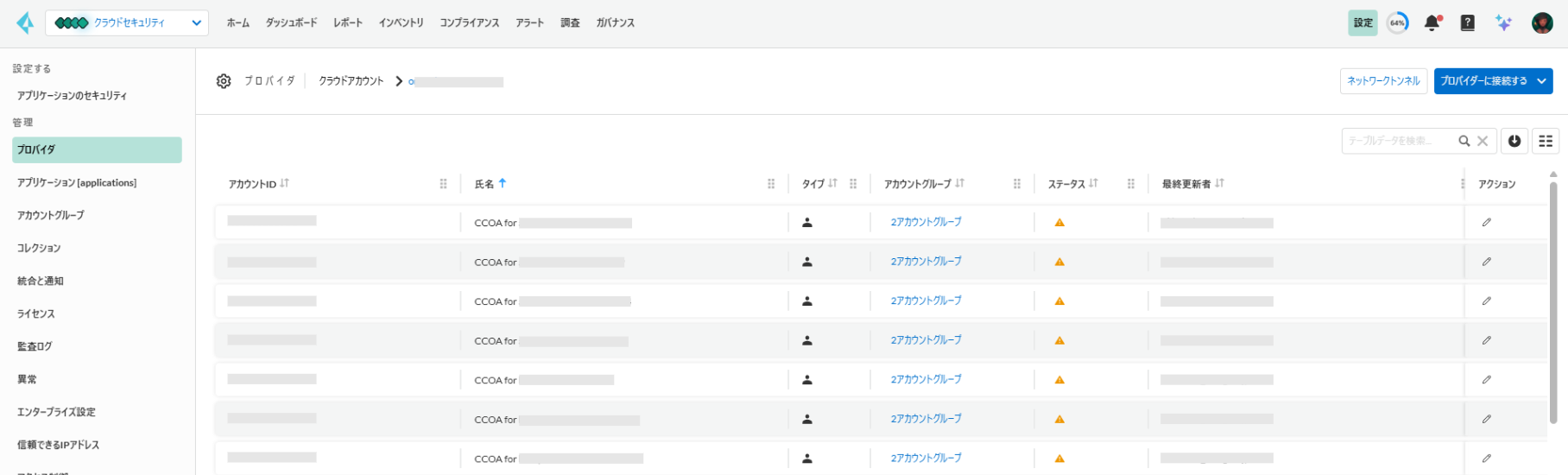

オンボードが完了すると、[Settings(設定)] > [Providers(プロバイダー)] からOrganizations管理アカウントが確認できるようになります。

管理アカウント名をクリックすると、配下のメンバーアカウントもオンボードされていることが確認できます。

これで、Organizations配下のアカウントに対して検知・通知・修正を行っていくことができるようになりました。

Organizationと連携したオンボードは一度行うことで、それ以降Organizations配下に作成されたAWSアカウントを自動的にPrisma Cloudにオンボードさせることができます。便利ですね。

注意点 -IAMロールの更新

Prisma Cloud用IAMロールはPrisma Cloudが動作するための必要最低限の権限で構成されています。

Prisma Cloudの機能は日々アップデートされているため、IAMロールに必要となる権限も同様にアップデートされることになります。

初回オンボードの際のIAMロールのまま使用していると、新しいポリシーの検知が権限不足でできていなかった、という事態にもなり得るため、IAMロールは定期的に更新頂くことが推奨です。

Prisma Cloud管理画面から最新のCFTファイルをダウンロードしてスタックを更新することでIAMロールの更新ができます。

まとめ

本記事では、Organizations環境へのPrisma Cloudのオンボードを試してみました。

Prisma Cloudを利用するようなマルチアカウント環境においてはOrganizationsでアカウントの管理をされているケースが多いかと思います。アカウント追加時の運用が非常に楽になりますので、Prisma Cloudを導入される際は是非こちらのOrganizationsとの連携機能を活用頂ければと思います。

CTCではAWS Organizations機能をご利用頂けるマルチアカウント管理サービスと併せて、Prisma Cloudの導入のご支援が可能です。

経験豊富なエンジニアが、ワンストップかつ柔軟にご支援します。

ぜひ、お気軽にお問い合わせください。