[NET214] Introducing AWS Verified Access: Secure connections to your applications[NEW LAUNCH!](新規アップデート)

投稿日: 2022/12/09

本セッションでは、AWS Verified Accessについて、その特徴や、Zero Trustアーキテクチャを構築するための活用方法などをご紹介しました。

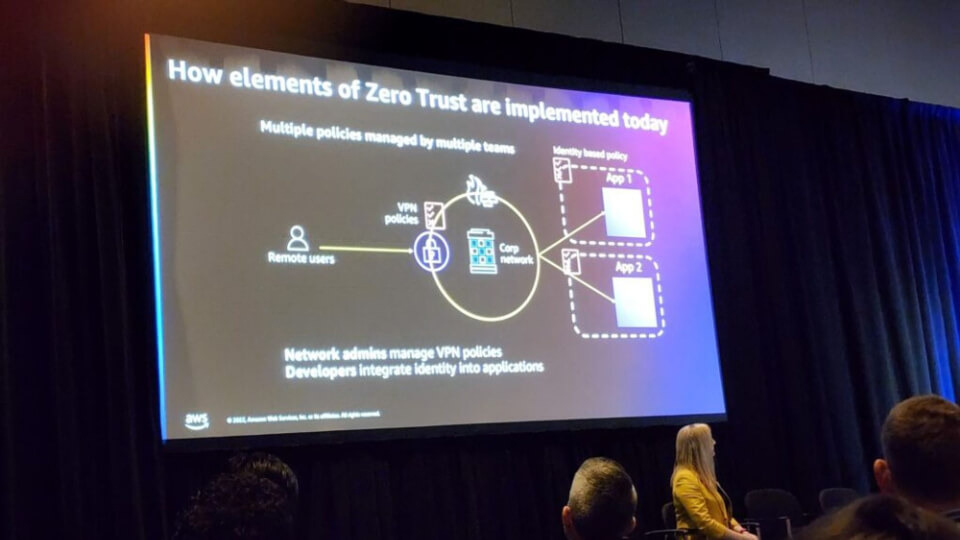

Zero Trustの要素が今日実装される方法は次のとおりです。

- 複数のチームで管理されている複数のポリシーを検討する

- ネットワーク管理者がvpnポリシーを管理し、開発者がアプリケーションIDポリシーを管理します

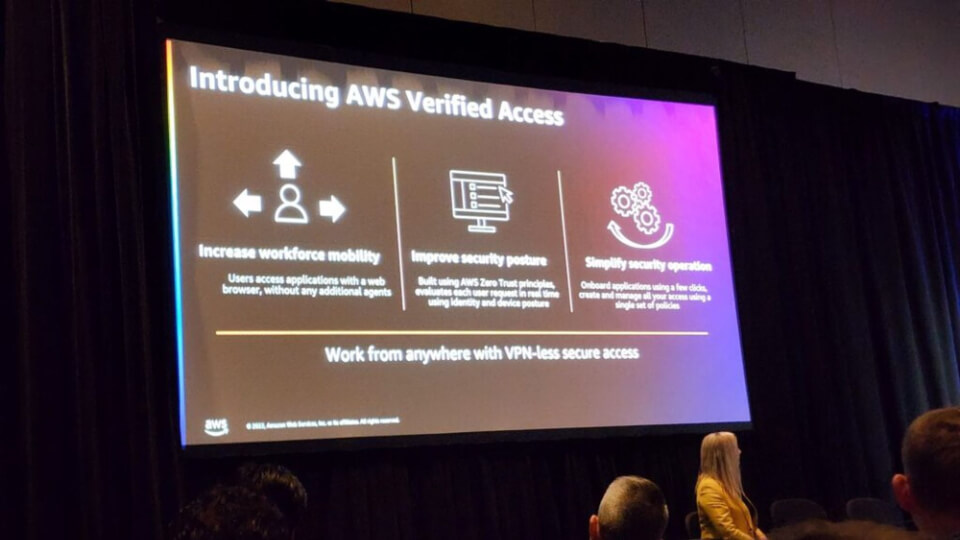

AWS verified access には以下の特徴があります。

- 従業員のモビリティの向上

- セキュリティ態勢の向上

- セキュリティ運用の簡素化

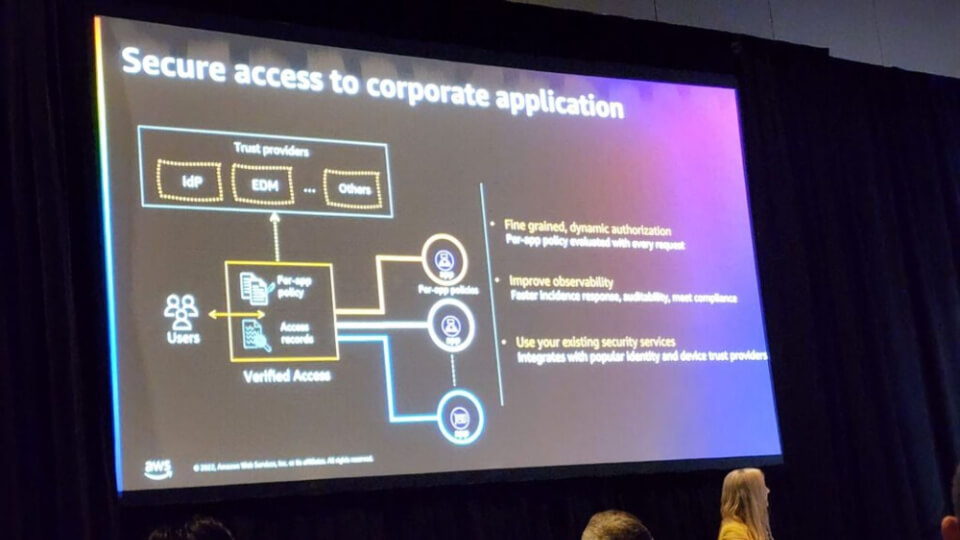

企業アプリケーションへの安全なアクセスのために、以下の動作を適用します。

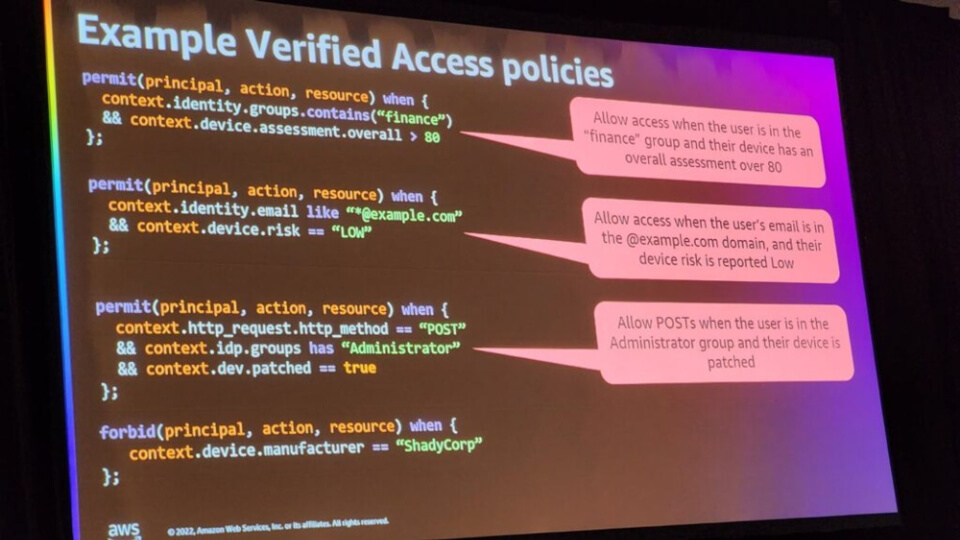

- きめ細かい動的認証

- モニタリング機能の向上

- 既存のセキュリティサービスの使用

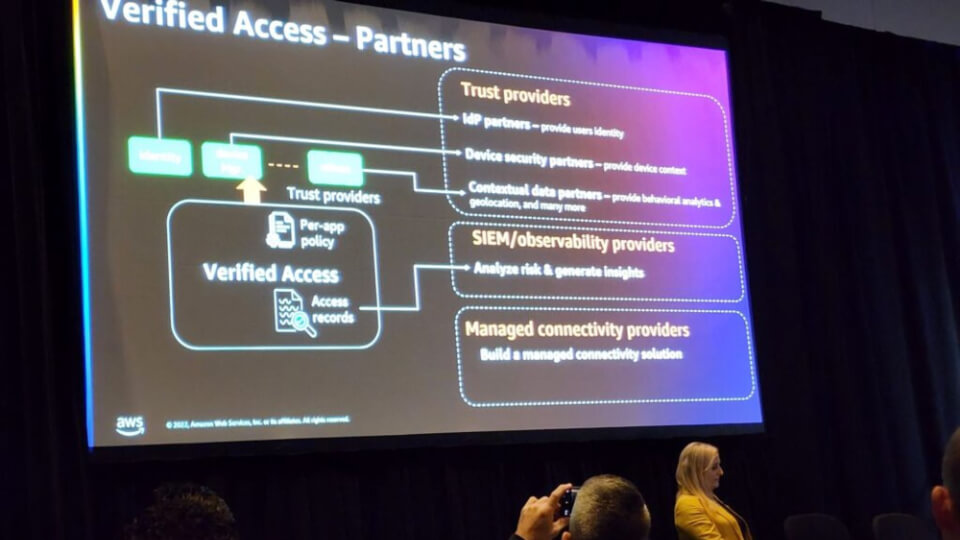

上図のように3rd partyの使用も可能です。

- 信頼プロバイダー

- Ldpパートナー

- デバイスセキュリティパートナー

- コンテキストデータパートナー

- Siem/観測可能プロバイダー

- リスクと一般的な洞察分析

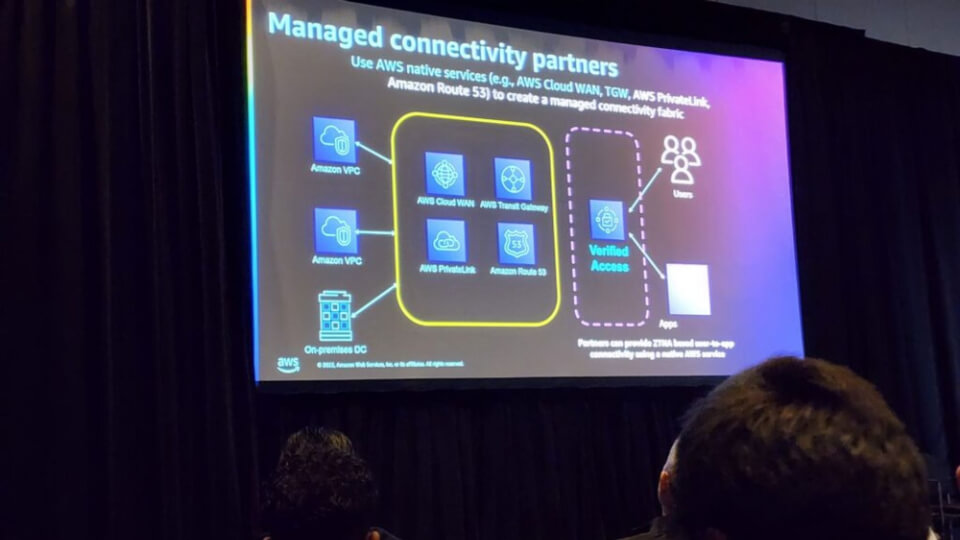

- マネージド接続プロバイダ

- ビルドおよび管理ソリューション

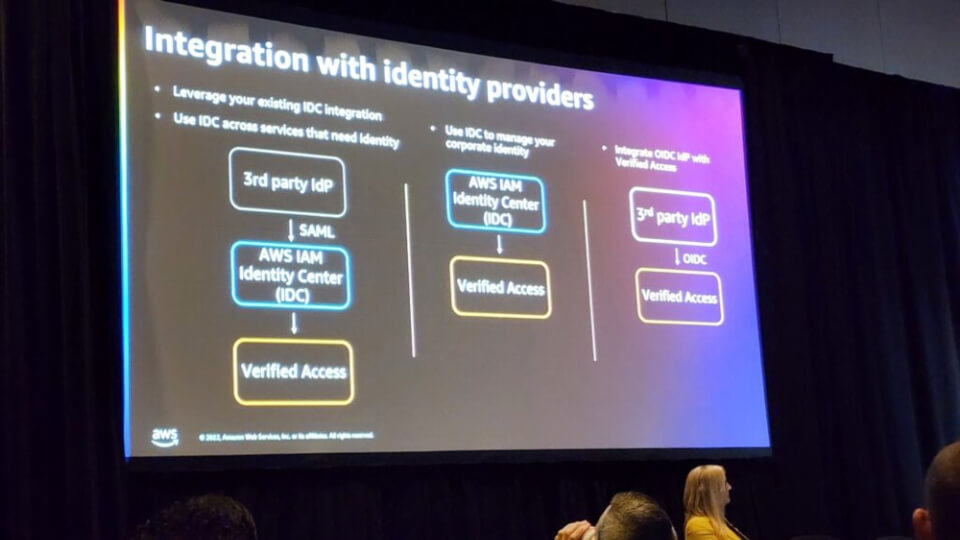

さまざまなベンダーの認証統合と既存のIDCとの認証統合も可能です。

ブラウザ拡張:アクセスポリシーがデバイスステータスを使用している場合は必須です。

標準ブラウザ:アクセスポリシーがデバイスステータスを使用していない場合は可能です。

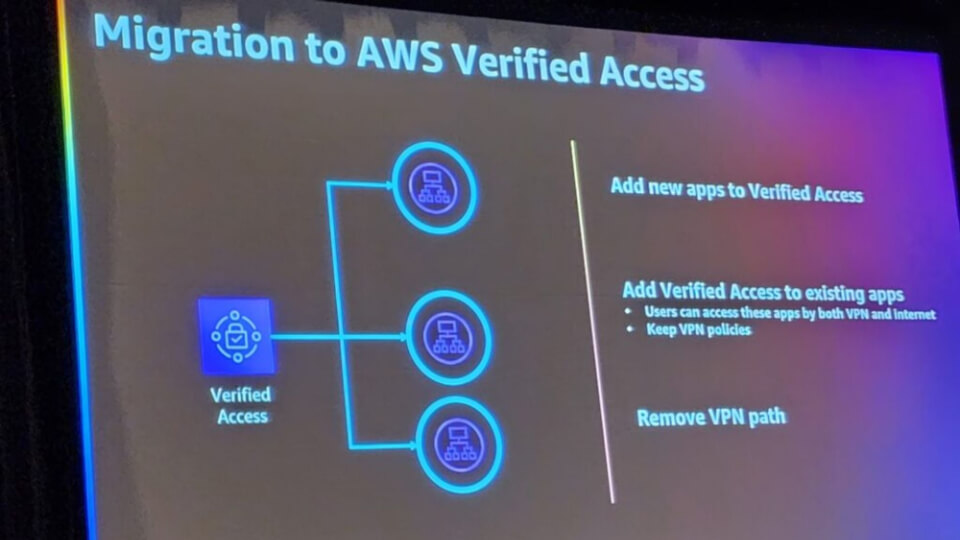

aws verified accessへの移行では、検証されたアクセスのために以下の要素も考慮する必要があります。

- 確認済みのアクセス 新しいアプリを追加

- 既存のアプリに検証済みのアクセスを追加する

- Vpn pathの削除

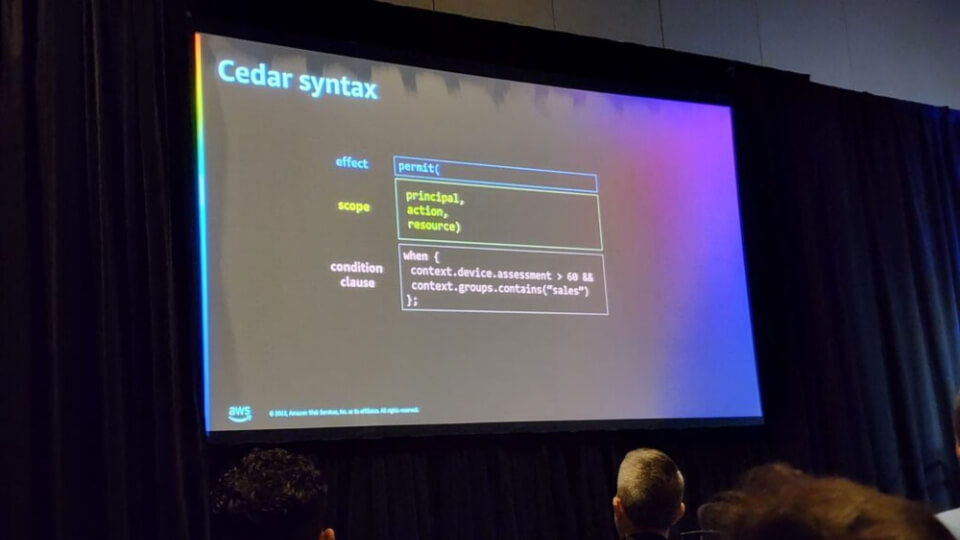

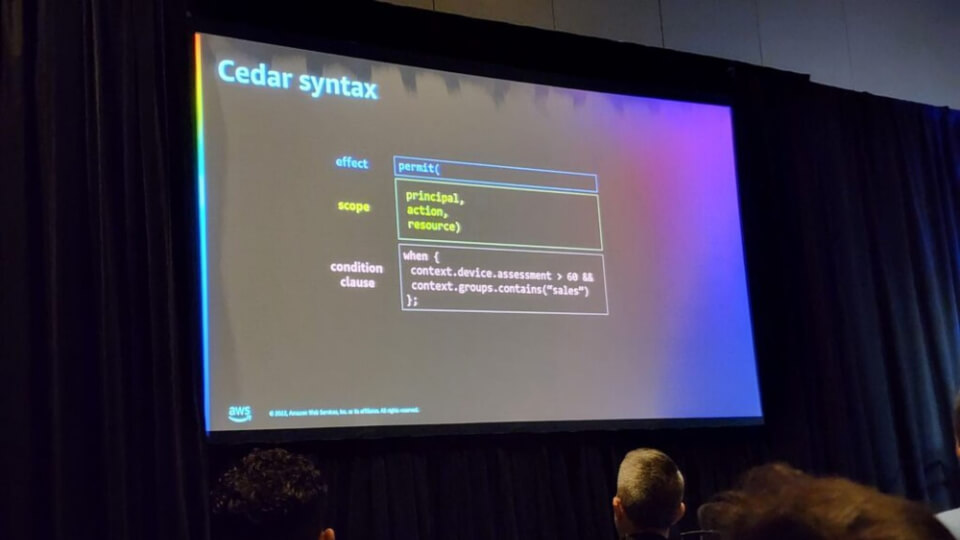

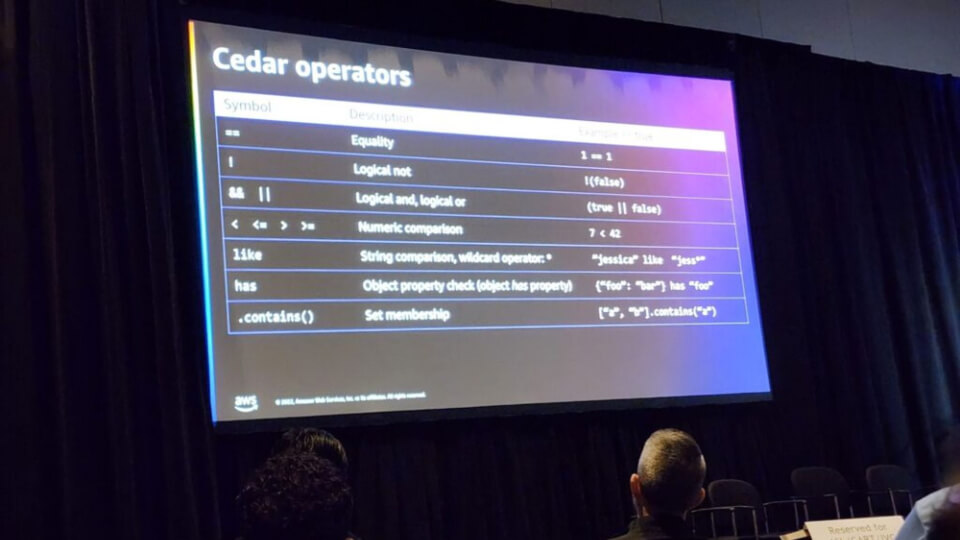

syntaxは上記のサンプル画像を参照してください。

AWS Verified Accessを使用すると、VPNなしでエンタープライズアプリケーションへの安全なアクセスを実装できること、

ゼロトラストの原則に従って構築されたAWS Verified Accessを使用すると、アプリケーションにきめ細かいアクセスポリシーを設定できます。

これは、ユーザーが指定したセキュリティ要件(ユーザーID、デバイスのセキュリティ状態、地理的場所などのリアルタイムデータなど)を満たしている場合にのみアプリケーションへのアクセスが許可されていることを確認できました。