[SEC217] [NEW LAUNCH!] Detecting vulnerabilities in AWS Lambda functions using Amazon Inspector[NEW LAUNCH!](セキュリティ)

投稿日: 2022/12/09

新しく発表された新機能の詳細セッションを参加しました。Amazon Inspector を使用して、AWS Lambda 関数の脆弱性を検出できるようになりました。

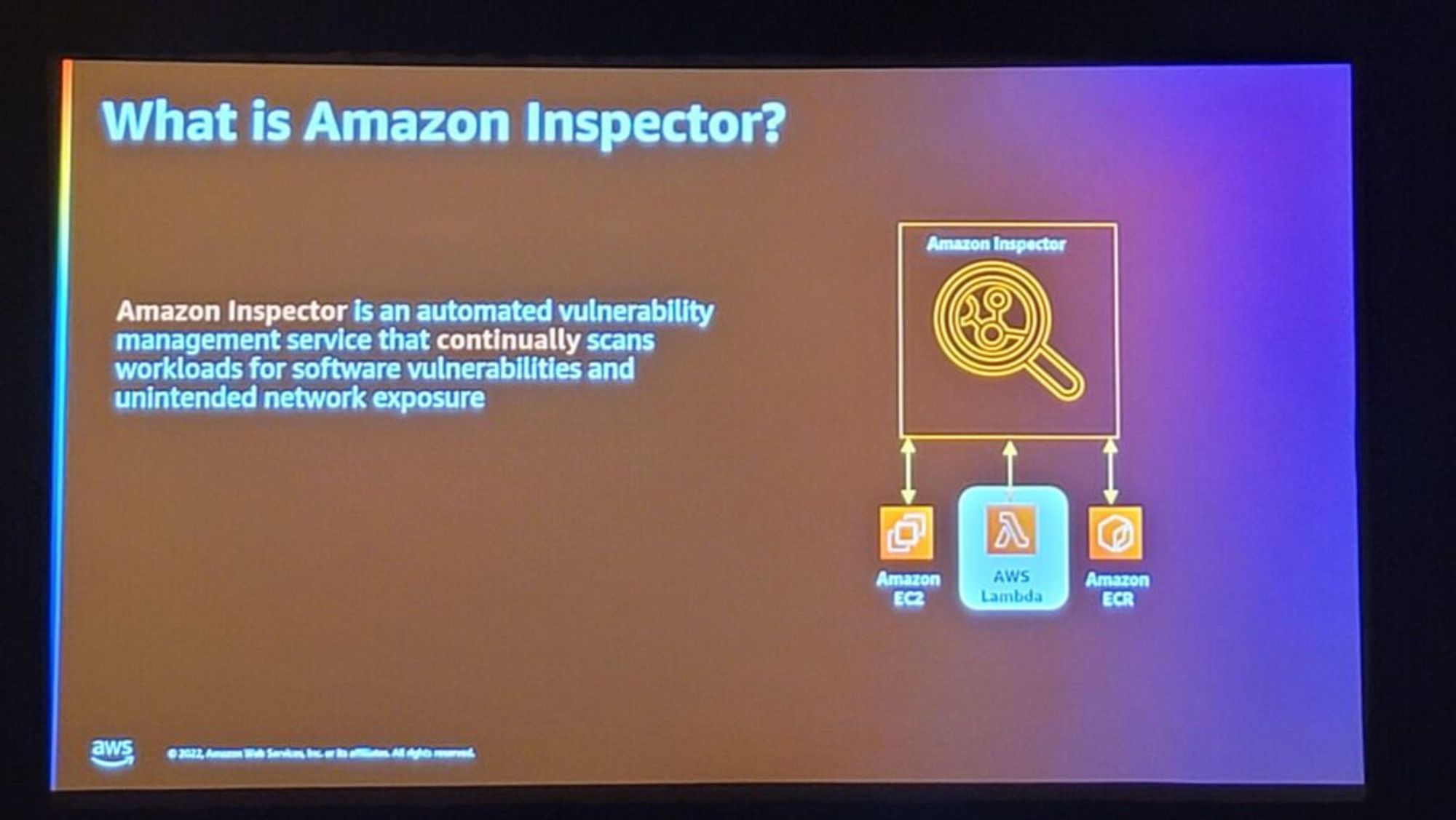

Amazon Inspectorは、ソフトウェアの脆弱性と意図しないネットワーク露出に対してAWSワークロードを継続的にスキャンする自動化された脆弱性管理サービスです。

Amazon Inspector は、お客様のこれらの問題を解決できます。

- 1.クラウド用に設計されています。

- 2.脆弱性をほぼリアルタイムで管理する。

- 3.すべてのコンピューティングタイプのための統合ソリューション。

- 4.パッチの適用とチケットが自動化されている。

Amazon Inspectorのしくみ

- スムーズなアクティベーションと管理

- 継続的な脆弱性監視

- 優先順位をつけて状況に合った結果を導き出す:生産性を阻害する要素をすべて除去して生産性を高めることを言い、できるだけ早く簡単に働かせてくれるという意味で使われるそうです。

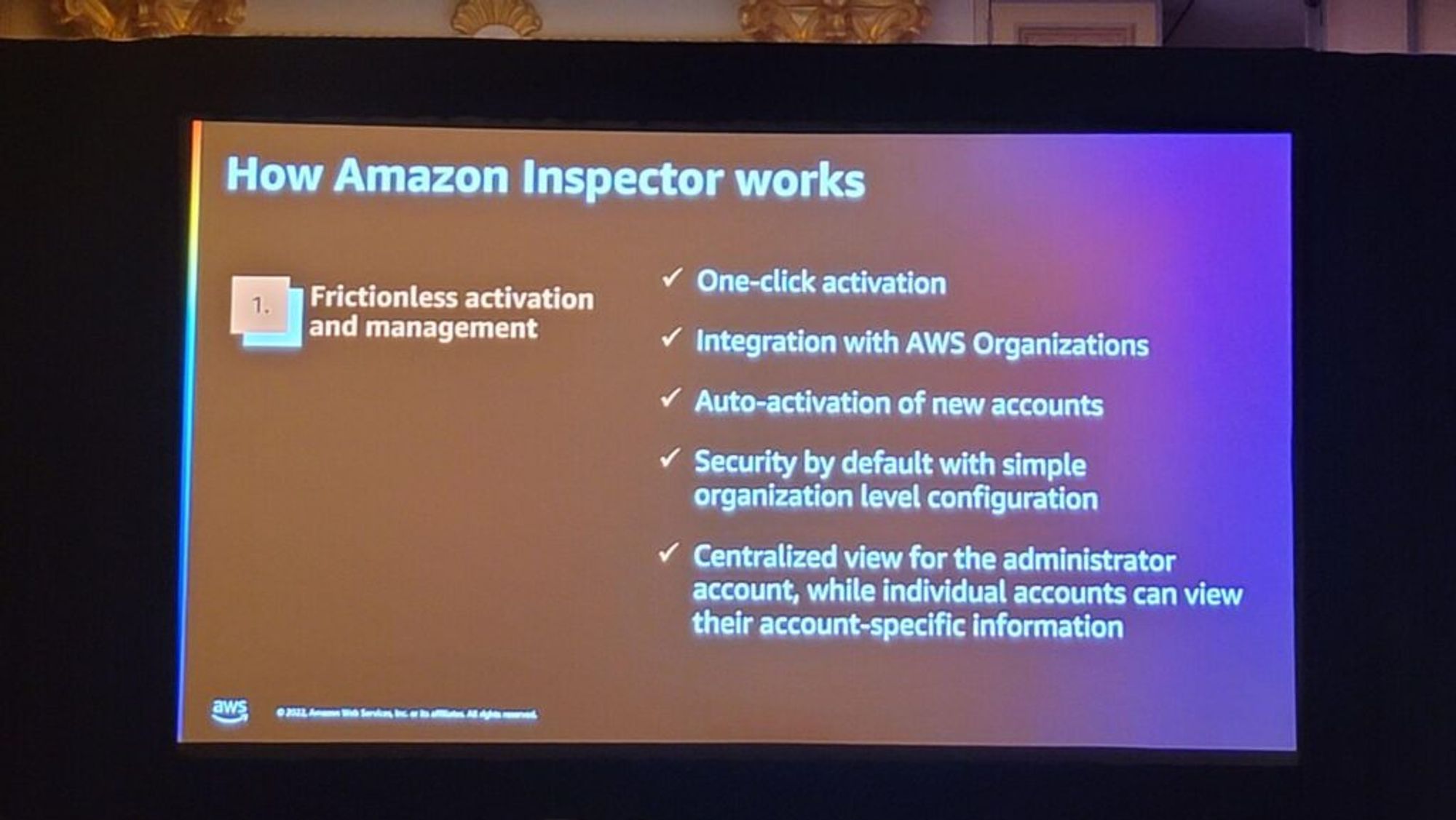

スムーズなアクティベーションと管理

-

ワンクリックで有効にできます。

– AWS Organizationsと統合できます。 - 新しいアカウントで自動的に有効になります。

- 簡単な組織レベルの構成により、基本的にセキュリティ機能を提供します。

- 管理者アカウントの集中型ビューを使用でき、個々のアカウントはアカウント固有の情報を表示できます。

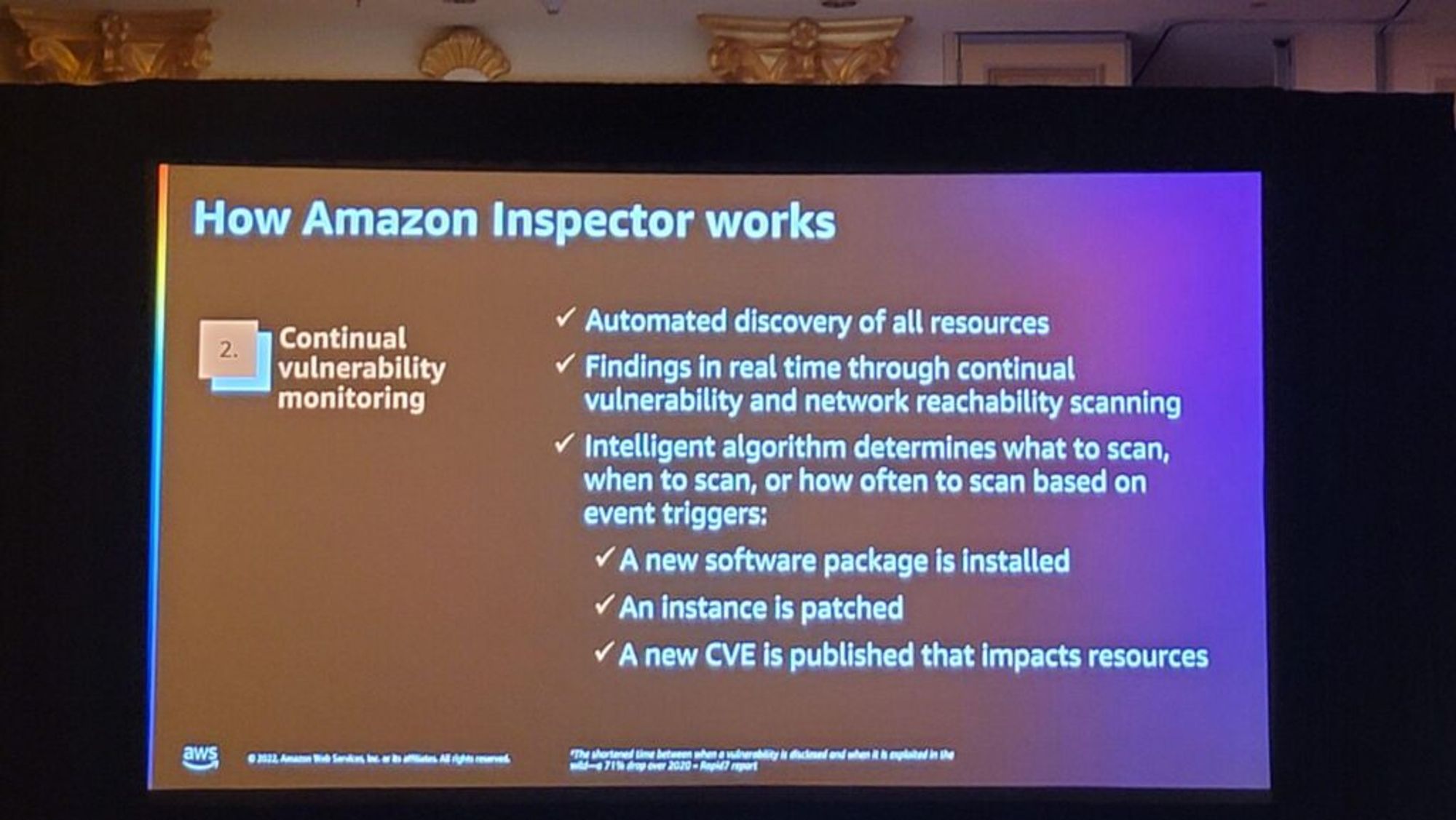

継続的な脆弱性監視

すべてのリソースを自動的にスキャンして継続的に評価します。また、継続的な脆弱性とネットワーク到達可能性の検索により、リアルタイムで発見できます。インテリジェントアルゴリズムは、イベントトリガに基づいて、検索対象、検索時期、または検索頻度を決定します。

- – インスタンスのネットワーク公開

- – 利用可能性の詳細

- – 潜在的なセキュリティの脅威

また、アップデート適用の詳細と固定パッケージの詳細を活用し、最新の攻撃日を検出して攻撃可能性情報を使用します。

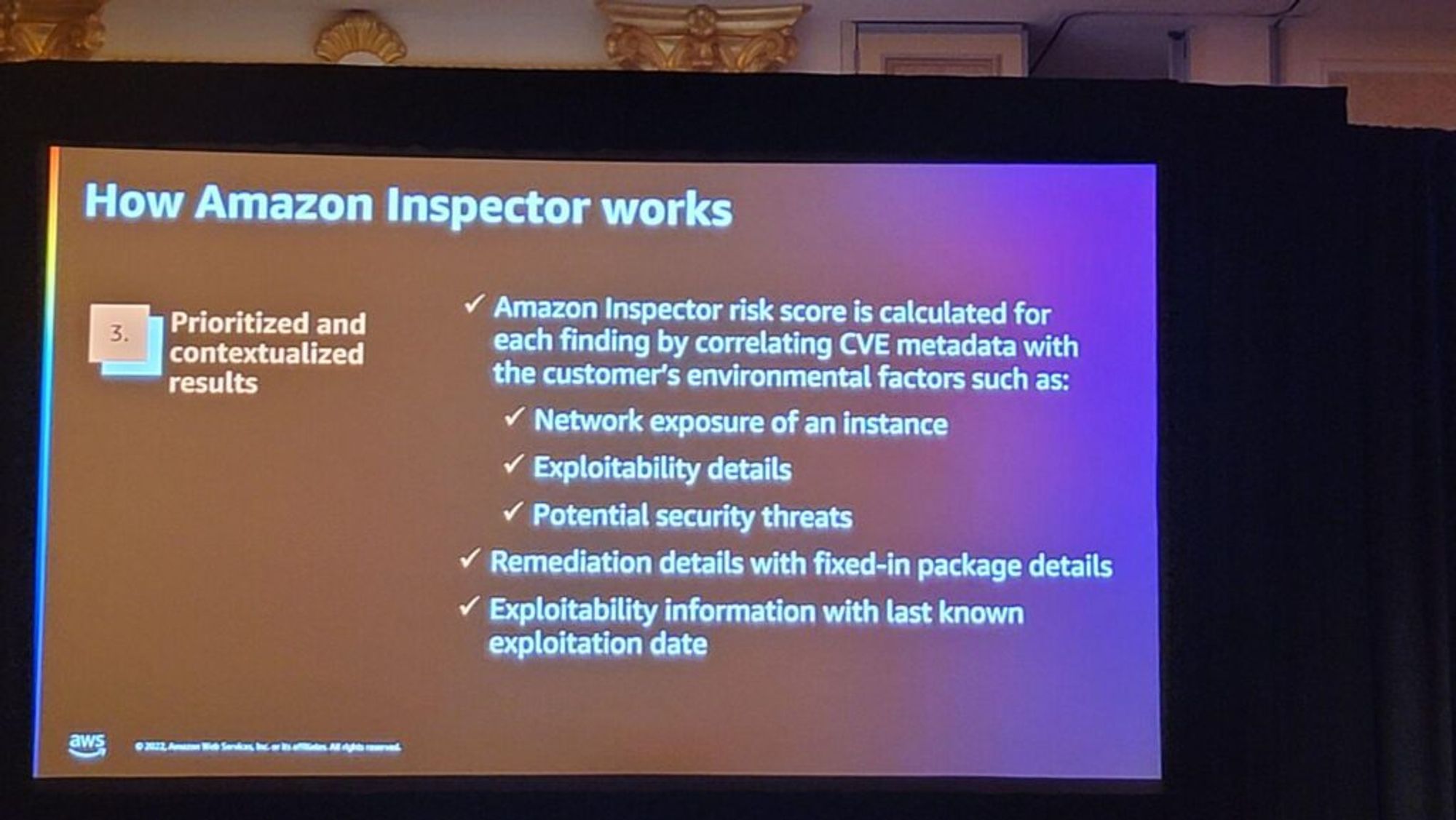

優先順位を付け、状況に合った結果を導き出す

Amazon Inspectorのリスクスコアは、CVEメタデータと顧客の環境要因との三角関係によって、次の各結果について計算されます。– インスタンスのネットワーク公開– 利用可能性の詳細– 潜在的なセキュリティの脅威また、アップデート適用の詳細と固定パッケージの詳細を活用し、最新の攻撃日を検出して攻撃可能性情報を使用します。

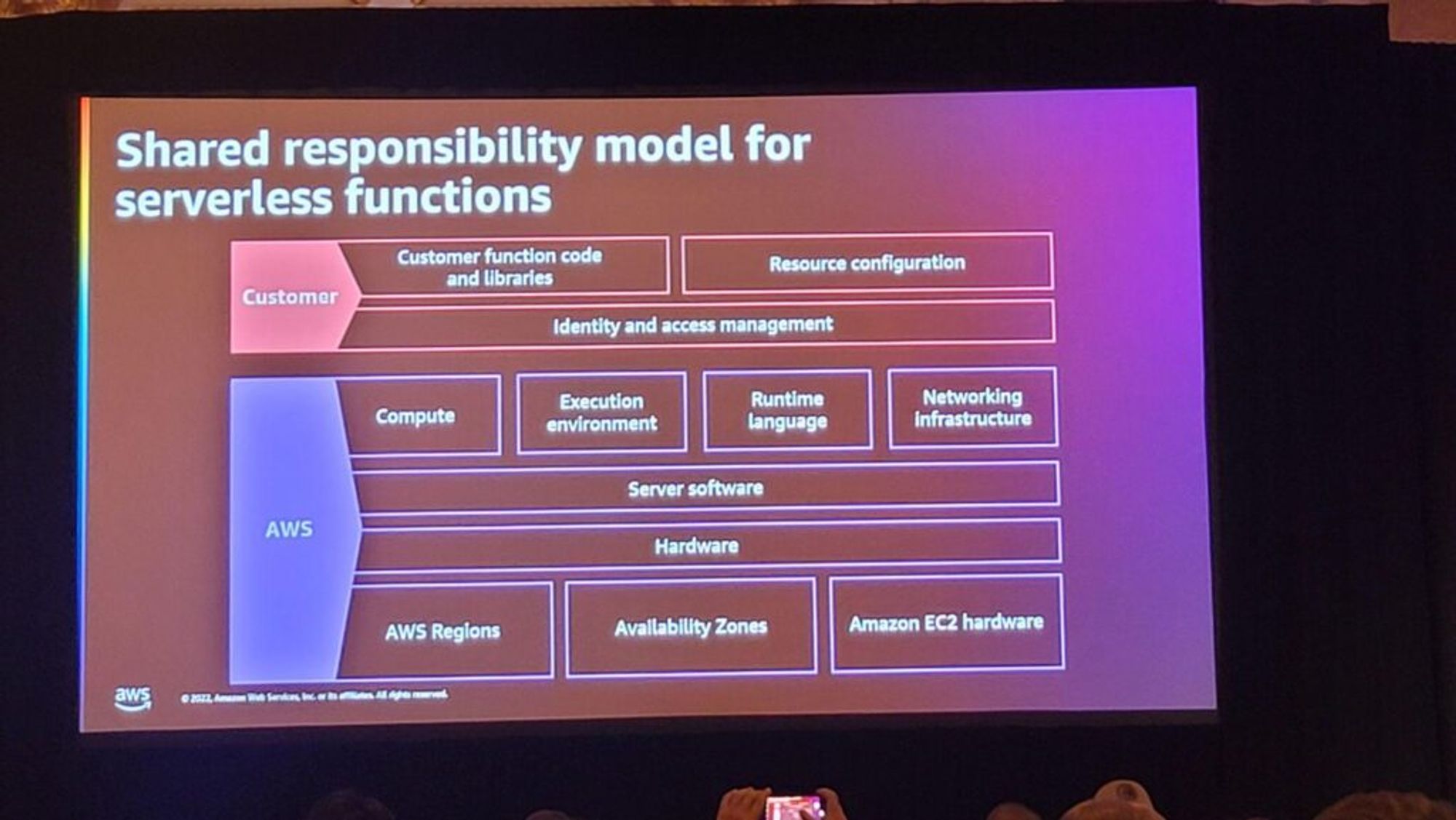

serverless 関数の責任共有モデルです。

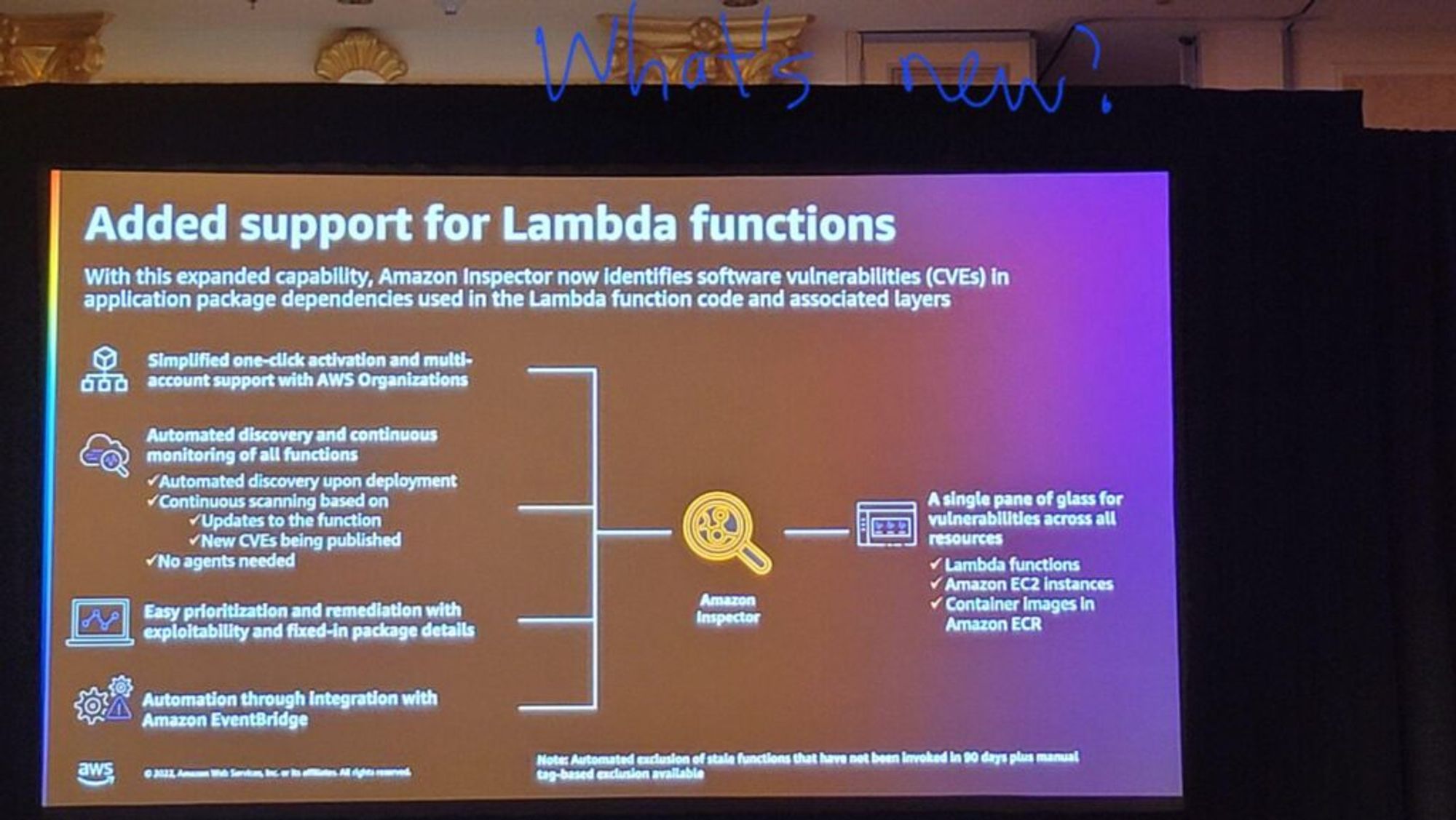

Lambda 関数に追加された機能により、Amazon Inspector は関数コードおよび関連レイヤで使用されるアプリケーションパッケージの依存関係でソフトウェア脆弱性 (CVE) を識別するようになりました。

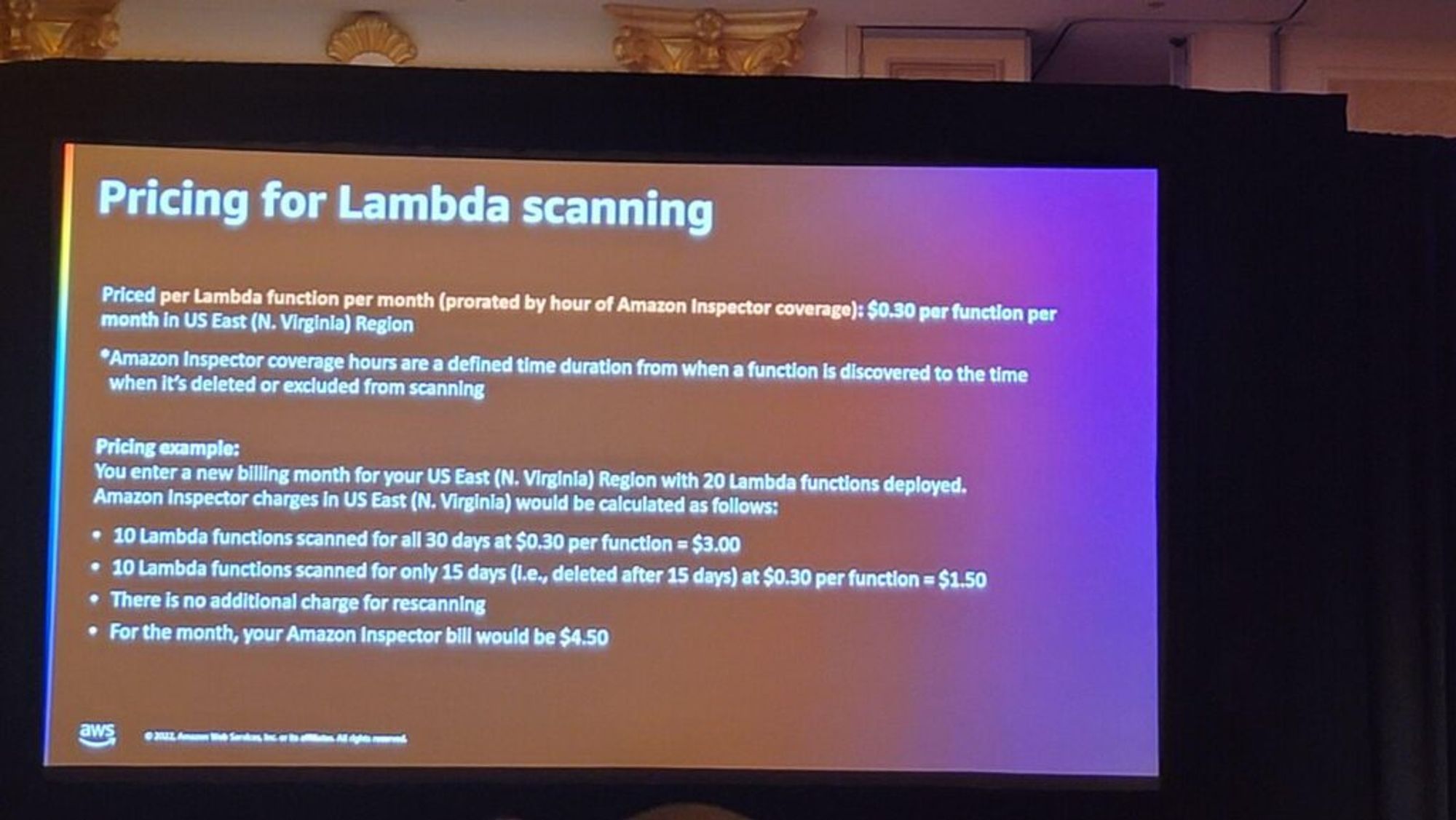

Lambda関数ごとの毎月の価格(Amazon Inspectorカバレッジ時間に比例):$ 0.30(us-east-1(Virginia))

Amazon Inspectorの適用時間は、機能が検索された時点から検索から削除または除外されるまでの定義された期間です。