サイバー攻撃に利用される脆弱性を絞り込む

三井不動産が実践する「選択と集中」の脆弱性管理とは?

セキュリティの現場では、日々膨大な脆弱性が発生している。三井不動産は、更新情報も含めると年に数万件報告される脆弱性の中から、自社にとって極めて緊急性の高い数件に絞り込んでいる。目的は脆弱性管理の負荷軽減ではない。限られたリソースを集中させ、顧客データを死守するためだ。

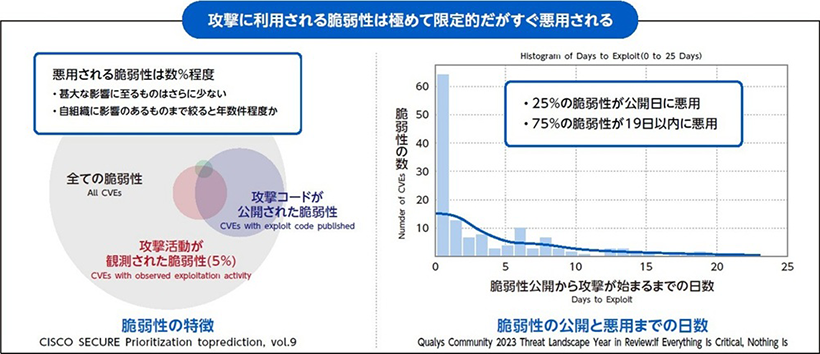

昨今、様々なセキュリティ製品がリリースされている。しかし、対策を講じていても攻撃被害が相次ぐのはなぜか。その一因として、脆弱性公開後に回避策を講じるための猶予が数時間しかないことも挙げられる。脆弱性が公開されると、世界中の攻撃者がアタックを開始する。攻撃の急速な拡大は、定期的なパッチ適用だけでは防ぎ切れない。公開前情報が悪用されるケースも増加しており、即時対応が求められる。

サイバーセキュリティにおいては、インターネットからアクセス可能なIT資産、すなわち「アタックサーフェス」の防御がベースラインとなる。自社に影響を及ぼす脆弱性を見つけ出し優先的に対処する必要がある。ポイントは、脆弱性の絞り込みとアタックサーフェスの可視化だ。

三井不動産が選択したのは、伊藤忠テクノソリューションズ(以下、CTC)が独自に提供する脅威・脆弱性情報DB「Threat Intelligence Lab(以下、TIL)」と、アタックサーフェス管理サービス「Attack Surface Management(以下、ASM)」である。TILとASMにより、脆弱性を数万件から数十件に絞り込み、さらにCTCエンジニアのサポートを受けて数件に限定。PoC(概念実証)では、自社に影響のある緊急性の高い脆弱性を絞り込めることを実証した。

新しい脆弱性や設定ミスなどにより、日々セキュリティの状況は変わる。途切れることなく、継続的・連続的に脅威を評価し続ける必要がある。三井不動産とCTCの取り組みを通じて、「明日見つかるかもしれない緊急脆弱性」の対処法が見えてきた。

導入事例インタビューデータ

- 会社名

- 三井不動産株式会社

- 所在地

- 東京都中央区日本橋室町二丁目1番1号

- 設立

- 1941年(昭和16年)7月15日

- 事業内容

- 賃貸事業、分譲事業、マネジメント事業、施設営業事業、その他事業

- URL

- https://www.mitsuifudosan.co.jp/

-

三井不動産株式会社

DX本部 DX一部 DXグループ

サイバーセキュリティチーム エンジニアリングリーダー越智 勇貴 氏

-

三井不動産株式会社

DX本部 DX一部 DXグループ

サイバーセキュリティチーム エンジニアリングリーダー西下 宗志 氏

自社の緊急度で脆弱性を絞り込むには

オフィスビル、商業施設、ホテル、住宅など幅広い事業を展開する三井不動産。膨大な顧客データは、成長と信頼の基盤となっている。脅威から基盤を守るため、同社ではゼロトラスト、EDR(エンドポイント検知・対応)、SOC(セキュリティ・オペレーション・センター)などを活用しセキュリティ強化の徹底を図っている。サイバーセキュリティチームの越智氏は、「インターネットからアクセスできるIT資産である『アタックサーフェス』の防御は、サイバーセキュリティのベースラインとなります。攻撃者はインターネットにいるからです」と指摘する。

三井不動産は、グループ長期経営方針「& INNOVATION 2030」のもと、ありたい姿として「産業デベロッパーとして、社会の付加価値の創出に貢献」を掲げている。この思いは、コーポレートメッセージ「さあ、街から未来をかえよう」にも込められている。こうした長期経営方針に基づき策定されたグループDX方針「DX VISION 2030」のデジタル基盤変革では、サイバーセキュリティを重要な経営課題に位置づけている。

同社のセキュリティに対する考え方について、サイバーセキュリティチームの西下氏は次のように述べる。「セキュリティが企業変革のブレーキになってはいけないと考えています。DX推進と伴走しながらセキュリティを確保し、安全・安心のもとDXを加速させ、あるべき姿の実現を支えていきます」

サイバーセキュリティでは、膨大な脆弱性情報と日々向き合うことが求められる。「日々、ソフトウェアベンダーなどからパッチ情報のメッセージが届きます。セキュリティ部門から各部門のシステム担当に対し、脆弱性の危険度を考慮して優先順位をつけ、『パッチを当ててほしい』と依頼するわけですが、どうしても安全の観点から依頼件数は多くなりがちです。システム担当者が忙殺されてしまうと、本当に危険な脆弱性の時に対応が遅れる要因にもなりかねないという懸念がありました」(西下氏)

年間に公開される脆弱性の件数は数万件に及ぶ。そのうち実際に攻撃に利用されるのは極めて限定的だ。とはいえ、膨大な脆弱性情報の中に、本当に危険な脆弱性が潜んでいるのも事実だ。「深刻なのは、脆弱性公開後のリスク回避対応に残された猶予は、数時間しかないことです。脆弱性公開後に、世界中の攻撃者がアタックを開始します。公開前の脆弱性情報を悪用するケースも増えています。緊急脆弱性におけるリスク回避のタイムリミットはますます短くなっているのが現状です」(越智氏)

膨大な脆弱性情報全てに対応する必要はない。重要なのは、アタックサーフェスの観点から「絶対取り逃してはならない脆弱性」への対応だ。自社の緊急度でいかに脆弱性を絞り込むかが鍵となる。「目的は、脆弱性管理負荷の軽減ではありません」と越智氏は話し、こう強調する。「限りあるリソースを集中し、顧客データを死守するためです。“選択と集中”によって、データの安全を守ります」。

限りあるリソースを集中して迅速に対応するためには、サイバー攻撃に利用される脆弱性をいかに絞り込むかが鍵を握る

脅威情報、アタックサーフェス管理、技術力の三位一体

2024年4月、同社は自前で脆弱性を絞り込む仕組みを構築したが、運用の継続性に課題があったと西下氏は振り返る。「毎日、国内外のセキュリティに関するニュース、ベンダーや調査機関のサイト、研究者のブログなどを見に行き、部門内で情報を共有していました。セキュリティインシデント情報提供サービスも利用していますが、私たちが求めるスピード感からすると遅いと感じていたからです。課題は、既存業務のインシデント対応との両立が難しいという点です。また、効率的かつ網羅的に脆弱性を絞り込む指標や、アタックサーフェスの可視化が必要であることも実感しました」

同社は課題を解決するために、伊藤忠テクノソリューションズ(以下、CTC)が提供する脅威・脆弱性情報DB「Threat Intelligence Lab(以下、TIL)」に注目した。様々なベンダーが脆弱性情報配信サービスを提供しているが、同社が選定時に重視したのは、絞り込む件数とその方法だ。

「絞り込みが甘いと、対応に要する手間と時間がかかり過ぎます。一方で、絞り込み過ぎは抜け漏れが心配です。攻撃コードが公開された脆弱性、攻撃活動が観測された脆弱性、攻撃事例など、脆弱性を悪用してインターネット経由で攻撃できるかを評価軸にしている点に納得しました。外部指標だけで絞り込みが足りないと感じる他社サービスもありました」(西下氏)

TIL採用では、柔軟なカスタマイズが決め手になったと越智氏は話す。「当社の要望に合わせて、様々な脆弱性情報サービスや特定ブログを組み込むなど、オーダーメイドのように当社に適した脆弱性情報管理を実現できる点を評価しました。脆弱性は個別事象なので、定式化やフローによる対応は難しいケースもあります。CTCエンジニアのサポートを受けながら、個別ニーズにも柔軟に対応しています」

西下氏は、「国内ベンダーであるCTCは、日本に特化したソフトウェア脆弱性に対する強みを持つ点もアドバンテージでした」と付け加える。

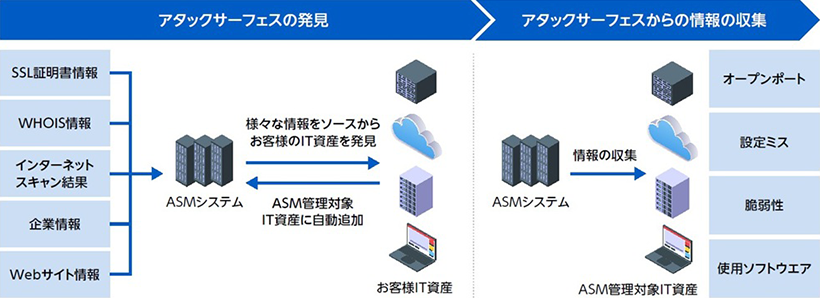

企業によって、利用しているサービスやシステム環境が異なるため、脆弱性のリスクも変わってくる。三井不動産は、本社およびグループが所有するアタックサーフェスを把握するために、CTCのAttack Surface Management(以下、ASM)を採用。アタックサーフェスの発見や、脆弱性、使用ソフトウェアなどの検知を行う。TILによって年間数百件に絞り込んだ脆弱性情報をもとに、ASMで自社に影響を及ぼす脆弱性情報数十件を洗い出す。

ASMは、アタックサーフェスの発見と、脆弱性、使用ソフトウェアなどの検知を行う

「ASMは、定期的に情報を収集し、現在の状態を可視化できる点にメリットを感じています。グループ会社のシステム担当に頻繁にアタックサーフェスのリストを報告してほしいとお願いするのは難しい面があります。また人手による漏れの心配もなくなります」(西下氏)

TILとASMにより、同社に影響を及ぼす脆弱性を見つけ出す。その中から、同社にとって極めて危険な脆弱性を、CTCエンジニアのサポートを受けながらさらに絞り込む。脆弱性公開後のタイムリミットは数時間以内。少数精鋭でリスク回避するためにはピンポイントによる即時対応が求められる。「攻撃の成立条件などが緊急性の判断材料となります。脆弱性に精通したCTCエンジニアと、グループ会社のIT資産に詳しい当社スタッフが、知見やノウハウを持ち寄り、ASMで洗い出した年間数十件の脆弱性を数件にまで限定します。また、脆弱性によって対応が異なるため、両者で回避に向けたシナリオや手順を作成し、真の脅威から重要なデータを守り抜きます」(越智氏)

継続的・連続的に脅威を評価し続ける仕組みが大切

2024年1月から3カ月間、三井不動産は「TIL + ASM + CTCエンジニア」による緊急脆弱性対応の仕組みに関してPoCを実施。自前で構築した仕組みとCTCのサービスを並行運用し、結果を突き合わせた。「納得できる結果でした」と越智氏は述べ、緊急度の高い脆弱性の絞り込みも実証できたと話す。「PoCの間に、年間数件を想定していた緊急脆弱性1件が発生しました。その情報をつかんだのは、国内情報提供機関よりも早く、当社から情報を投稿しました。脆弱性公開後、数時間以内に対応しリスクを回避できたことは大きな成果となりました」

2024年4月、CTCのサービスを利用した緊急脆弱性対策の仕組みが本稼働。同社のDX推進を安全・安心の観点から支えている。本社およびグループ会社のシステム担当に対し、説得力を持ってパッチ適用などの依頼を行えるようになったと越智氏は話し、今後の展望を述べた。

「サイバーセキュリティでは途切れることなく、継続的・連続的に脅威を評価し続ける仕組みが必要になると考えています。今回の取り組みで、当社のアタックサーフェスに関して理想の防御に近づくことができました。今後は、インターネットに公開していないシステムも、同様に強化していきます。日次・月次で行うペネトレーションテスト(侵入テスト)を目指し、CTCと共同開発を進めています。社内に侵入された場合に、攻撃者がとる行動をシミュレーションして弱点を見つけることが狙いです」

西下氏と越智氏は、「明日見つかるかもしれない緊急脆弱性にどう立ち向かうか」ということをよく話しているという。「新たな脆弱性や、設定ミスなどにより、日々セキュリティ状況は変わります。だから、継続的・連続的に脅威を評価することが重要なのです」と西下氏は改めて強調した。

コーポレートメッセージ「さあ、街から未来をかえよう」の実現に向けて前進する三井不動産。同社とCTC、両社のノウハウが融合したサイバーセキュリティの取り組みが、“未来”を支えていく。